Mục tiêu:

- Login vào Router/Switch.

- Khảo sát các mode cấu hình Router/Switch Cisco cơ bản.

- Kiểm tra ISO trên thiết bị

- Cấu hình banner cho thiết bị

- Lưu cấu hình từ running config (cấu hình trong RAM của thiết bị) vào startup config (cấu hình trong NVRAM của thiết bị).

- Các câu lệnh show thông dụng trong Router Cisco cơ bản.

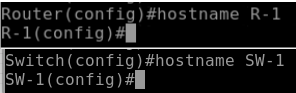

- Đặt hostname cho Router/Switch.

- Cấu hình enable password.

- Cách cấu hình password console, ssh, telnet

- Cách config mã hóa tất cả các password trên Router.

- Thiết lập IP address trên Router và PC và kiểm tra kết nối (ping).

- Thực hiện xóa cấu hình Router/Switch, interface.

I. Thiết bị

– Router (Layer 3)

– Switch (layer 2) hoặc switch Multi-layer (Layer2+3)

II. Kết nối Router/Switch Cisco qua Console

– Cấu hình thiết bị Router/Switch Cisco trên thực tế cần kết nối qua Console (cổng console).

– Sử dụng dây DB9 to RJ45 và RS232 to USB để kết nối máy tính/laptop với thiết bị.

Hình dưới là cáp rollover có một đầu là đầu RJ-45 (giống đầu cáp mạng thông thường của chúng ta), đầu còn lại là DB-9, cắm vào cổng COM trên máy tính.

- Thông thường, trong môi trường thiết bị thực, để bắt đầu cấu hình cho Router/Switch, ta phải kết nối bằng cáp rollover từ cổng COM trên máy tính đến cổng console trên router.

- Sau đó, sử dụng phần mềm Hyper Terminal để kết nối đến router và bắt đầu cấu hình thông qua giao diện dòng lệnh (command line).

– Sử dụng phần mềm terminal để cấu hình bằng giao diện dòng lệnh (cli: command line interface). Ví dụ: SecureCRT, putty,…

Các công cụ quản trị kết nối SSH nên sử dụng – TeDev

III. Khởi động Router/Switch và IOS Software

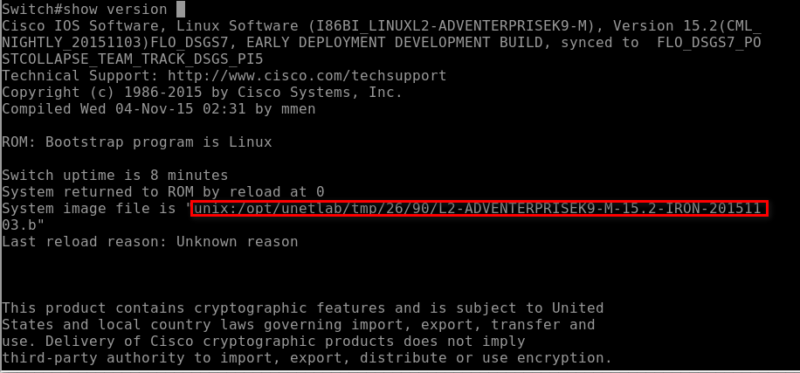

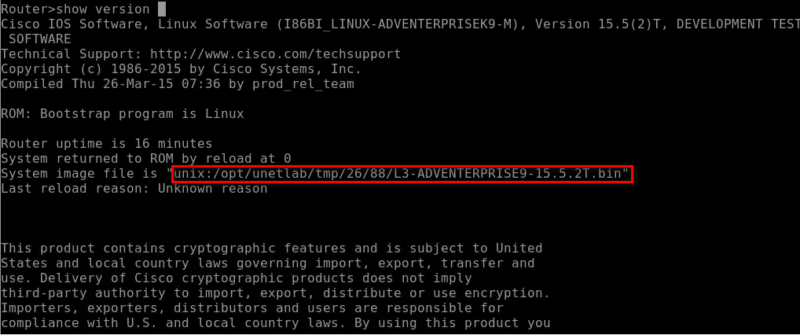

– Trên môi trường giả lập của Lab sẽ sử dụng IOS trên nền Linux cho thiết bị L2 (switch) và L3 (Router).

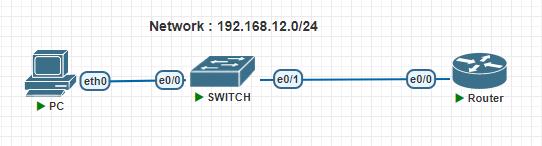

IV. Mô hình LAB:

Sơ đồ:

PC <——> Switch <——> Router

V. Nội dung chi tiết bài LAB:

1.Identifying Cisco Router & Switch IOS:

– Kiểm tra IOS trên thiết bị bằng lệnh: show version

Switch#show version

Router#show version  2.Configuring Cisco Banners

2.Configuring Cisco Banners

Đặt lời chào khi người dùng đăng nhập qua cổng Console hay telnet vào Router/Switch. Trong thực tế lệnh “Banner” thường được dùng để ra các cảnh báo đối với các truy cập trái phép vào Router/Switch. Lệnh này chỉ có tính chất cung cấp thông tin về hệ thống mà người dùng đang truy cập vào.

– Sử dụng lệnh: banner với 2 lựa chọn:

+ mode: cho đoạn text nhiều dòng

+ motd: cho đoạn text 1 dòng

– Cấu hình:

- Switch:

Switch> enable

Switch#configure terminal

Switch(config)#banner login ^

Enter TEXT message. End with the character ‘^’.

- Sau khi hiển thị thông báo này, nhập vào đoạn text mong muốn

##########################################

# This is a Switch of BellLab Academy #

# legal and privacy information. #

# #

# Unauthorized users prohibited #

##########################################

^

Switch(config)#end

Switch#exit

- Kiểm tra kết quả khi login vào lại

- Router

Router> enable

Router#configure terminal

Router(config)#banner motd c

Enter TEXT message. End with the character ‘c’.

- Sau khi hiển thị thông báo này, nhập vào đoạn text mong muốn

#Welcome to Router of BellLab Academy#c

Router(config)#do show run

Router(config)#end

Router#exit

- Kiểm tra kết quả khi login vào lại

3.Basic configuration on the IOS

– Các bước cấu hình cơ bản trên thiết bị Cisco:

+Cấu trúc :Router(config)# hostname {tên muốn đặt}

+Một số mode cấu hình Cisco cơ bản:

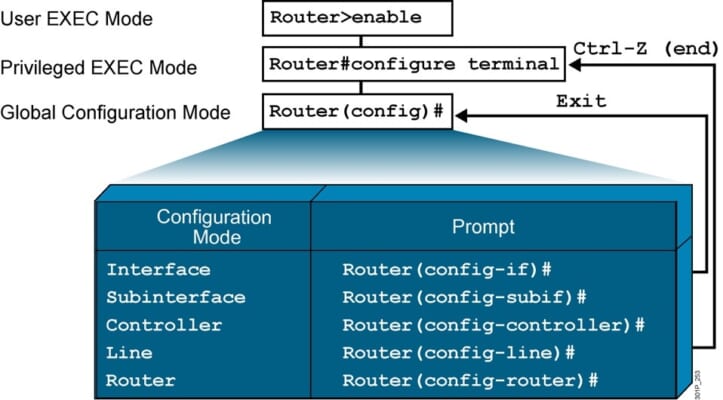

- User EXEC Mode — bắt đầu bằng dấu “>”, cho phép các câu lệnh hiển thị thông tin một cách hạn chế, câu lệnh kết nối (ping, traceroute, telnet, ssh, …).

- Priviledged EXEC Mode — bắt đầu bằng dấu “#”, cho phép toàn bộ câu lệnh hiển thị, một số cấu hình cơ bản (clock, copy, erase, …).

- Global Configuration Mode — bắt đầu bằng “(config)#”, cho phép toàn bộ câu lệnh cấu hình lên router. Bên trong mode này, sẽ có các mode con cho từng loại cấu hình riêng biệt (xem hình vẽ).

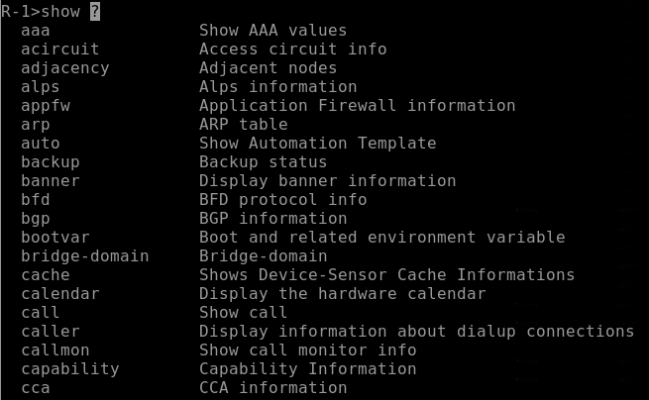

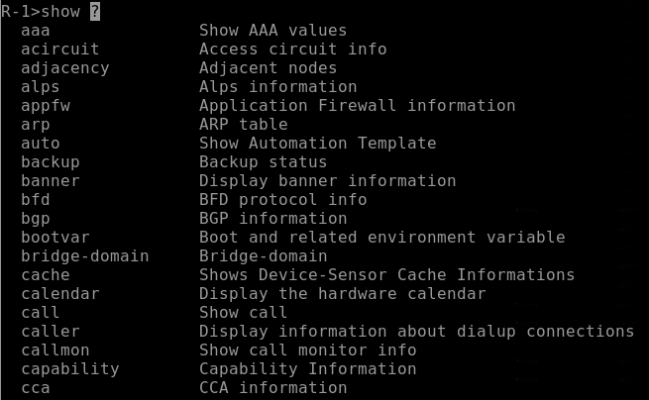

Thử các câu lệnh show ở mode > và #:

Mode >:

Mode #:

Ví dụ: Chúng ta hãy thử show clock

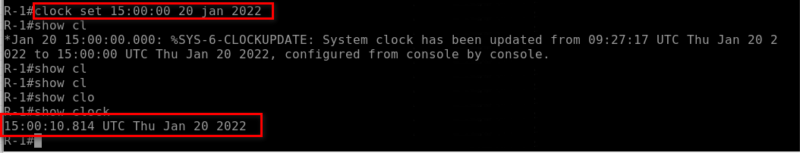

+ Cấu hình đặt clock (thời gian) cho thiết bị:

Sử dụng lệnh: clock set …. ở mode Privileged:

#clock set 20:00:00 12 Dec 2021

? Kiểm tra: # show clock

4.Save/Remove configuration

4.Save/Remove configuration

– Mỗi thiết bị sau khi cấu hình phải được lưu vào từ RAM sang NVRAM để khi thiết bị boot hoặc reboot thì vẫn còn cấu hình, không bị mất cấu hình.

? Sử dụng câu lệnh: #copy running-config startup-config

– Các câu lệnh kiểm tra:

# show running-config

# show startup-config

– Xóa trắng cấu hình đã lưu để reset cấu hình về mặc định (factory default), bằng lệnh:

# erase nvram

Hoặc

# erase startup-config

Sau đó reboot bằng lệnh lệnh: reload

5.Basic Password Authentication

– Cấu hình cơ bản mật khẩu trên thiết bị để bảo mật việc quản lý và đăng nhập

+ Đặt mật khẩu của các line quản trị thiết bị: console, telnet/ssh (vty)

+ Đặt mật khẩu enable

+ Tạo và đặt mật khẩu local theo user người dùng login vào thiết bị

+ Mã hóa mật khẩu password user và password line console/vty

– Câu lệnh:

Mật khẩu quản trị console:

Cấu hình mật khẩu đối với port console của Router. Khi mà có ai đó hoặc quản trị viên cắm dây console trực tiếp vào port thì sẽ gặp prompt chứng thực mật khẩu để vào quản trị.

> enable

#configure terminal

(config) #line con 0

(config-line)# password 0 Cisco@123

(config-line)# login

Hoặc (config-line)# login local ? sử dụng account local

Mật khẩu quản trị qua Telnet/SSH:

Vào chế độ line vty để cấu hình mật khẩu để cho phép telnet các cổng vty.

> enable

#configure terminal

(config) #line vty 0 4

(config-line)# password 0 Cisco@123

(config-line)# login

Hoặc (config-line)# login local ? sử dụng account local

(config-line)# transport input telnet ssh

Mật khẩu enable:

Chúng ta có thể chèn thêm 1 tầng bảo mật nữa cho router bằng cách thiết lập mật khẩu ở enable mode. Khi user muốn truy cập vào enable mode để có thể thay đổi hoặc cấu hình cho router thì buộc phải nhập mật khẩu này. Chúng ta có thể cấu hình mật khẩu cho enable mode bằng lệnh:

> enable

#configure terminal

(config) #enable secret 0 Admin@123

- Tạo và đặt mật khẩu user local:

> enable

#configure terminal

(config) # username admin secret 0 Cisco@123

(config) # username user password 0 User@123

(config) # do show running

- Kiểm tra cấu hình và hiển thị pass

- Mã hóa mật khẩu hiển thị với lệnh password:

> enable

#configure terminal

(config) #service password-encryption

(config) # do show running

6.Interface Specific Configurations

– Cấu hình Interface cổng kết nối:

– Router:

Router > enable

Router #configure terminal

Router(config)# interface Ethernet0/0

Router(config-if)# description Connect to Sw

Router(config-if)# ip address 192.168.12.1 255.255.255.0

Router(config-if)# no shutdown

Ngoài ra trên thiết bị thực tế có thể cấu hình nhiều tùy chọn trên Cổng Interface Router như:

Router(config-if)# speed 100

Router(config-if)# duplex full

Router(config-if)# mtu 9000

Router(config-if)#bandwidth 100

- Kiểm tra cấu hình và interface:

Router# show ip interface brief

Router# show running interface Ethernet0/0

Router# show interface Ethernet0/0

7.Configuring a Loopback Interface

– Trên mỗi Router ngoài các IP vật lý đặt trên các cổng vật lý (cổng thật đấu nối dây mạng) thì còn có cổng Loopback (cổng ảo) đại diện cho thiết bị.

Router > enable

Router #configure terminal

Router(config)# interface loopback 0

Router(config-if)#ip address 10.1.1.1 255.255.255.255

Router(config-if)#end

Router# show ip interface brief

8.Defaulting Specific IOS Config

– Khi cần reset cấu hình của 1 Interface bất kỳ.

– Câu lệnh:

Vào mode Configuration:

Gõ Lệnh: default interface Ethernet 0/0 ? port Interface tương ứng muốn reset lại cấu hình trắng

Kiểm tra:

# show running interface Ethernet 0/0

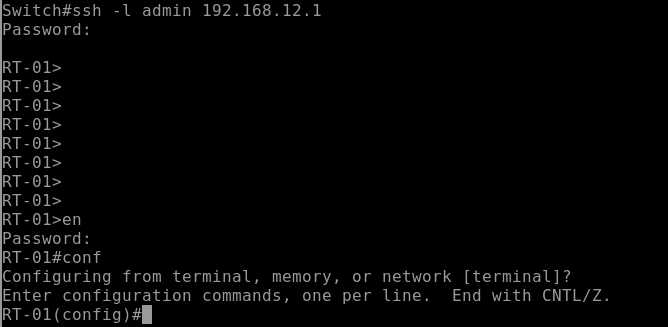

9.SSH configuration

– Các bước để cấu hình giao thức SSH trên thiết bị: Mở SSH để truy cập từ xa tới thiết bị

+ hostname

+ domain-name “xyz.com”

+ generate key -> ssh (RSA)

+ apply ssh vào line vty

– Yêu cầu: Sau khi cấu hình, SSH được vào Router từ Switch

– Cấu hình:

Router(config)# hostname RT-01

RT-01(config)# ip domain name bellabacademy.com

RT-01(config)# crypto key generate rsa general-keys modulus 1024

RT-01(config)# line vty 0 4

RT-01(config-line)# transport input ssh

RT-01(config-line)# end

RT-01# show ip ssh

RT-01# show ssh

10.Connect PC and ping, telnet, ssh được tới Router

– Đặt SVI (Interface vlan trên Switch) để quản lý và ping test kết nối từ PC. Theo vlan 1 mặc định:

SW-01(config)#interface vlan 1

SW-01(config-if)#ip address 192.168.12.10 255.255.255.0

SW-01(config-if)#no shutdown

SW-01(config-if)#end

SW-01#show ip int brief

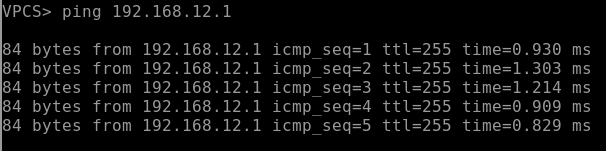

- Kiểm tra ping, telnet, ssh vào Router

SW-01#ping 192.168.12.1

SW-01#telnet 192.168.12.1

SW-01#ssh -l admin 192.168.12.1

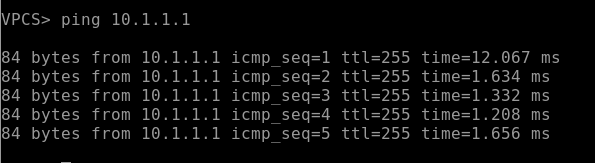

– Đặt IP trên PC ảo và ping:

Lệnh: ip 192.168.12.100 255.255.255.0 192.168.12.1

- Kiểm tra:

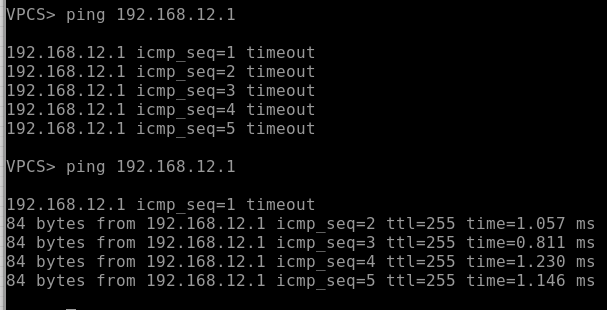

– Trên Switch thực hiện ngắt cổng e0/0 đấu với Router để kiểm tra kết nối từ PC tới Router:

SW-01(config)#interface ethernet 0/0

SW-01(config)#shutdown

SW-01# show mac address-table

- Kiểm tra trên PC sẽ ping không thành công

SW-01(config)#interface ethernet 0/0

SW-01(config)#no shutdown

SW-01# show mac address-table

PC ping tới Router khi ngắt cổng e0/0 trên Switch mà khi mở lại

PC ping kiểm tra tới IP Loopback của Router:

English

English